Apakah Blockchain Benar-benar Aman dari Serangan Hacker? Pertanyaan ini seakan-akan mengadu domba antara teknologi canggih yang digembar-gemborkan tak terkalahkan dengan kemampuan siber kriminal yang selalu haus akan tantangan. Bayangkan, sebuah sistem yang dibangun di atas fondasi kriptografi yang rumit, dijaga oleh algoritma konsensus yang ketat, tetapi tetap rawan terhadap serangan? Mari kita selidiki misteri ini dan cari tahu apakah blockchain benar-benar benteng tak tertembus, atau hanya kastil pasir yang tampak kokoh dari jauh.

Artikel ini akan mengupas tuntas mekanisme keamanan blockchain, mengidentifikasi kerentanannya, membandingkannya dengan sistem lain, menganalisis kasus serangan nyata, dan membahas peran penting faktor manusia dalam menjaga keamanan ekosistem blockchain. Kita akan menyelami dunia kriptografi, konsensus mechanism, smart contract, dan berbagai jenis serangan siber untuk mendapatkan gambaran yang komprehensif tentang keamanan blockchain.

Mekanisme Keamanan Blockchain

Bayangkan sebuah buku besar digital yang terdistribusi ke seluruh dunia, di mana setiap transaksi dicatat secara permanen dan transparan. Itulah inti dari blockchain. Tapi, bagaimana keamanannya? Jangan bayangkan sistem ini sebagai benteng tak tertembus, ya. Lebih tepatnya, blockchain seperti benteng dengan sistem keamanan berlapis, yang membuat peretas berpikir dua kali sebelum melancarkan serangan.

Mari kita bongkar lapis demi lapis keamanannya!

Kriptografi: Jantung Keamanan Blockchain

Kriptografi adalah kunci utama keamanan blockchain. Bayangkan seperti sebuah kode rahasia yang super canggih. Setiap transaksi dienkripsi menggunakan algoritma kriptografi yang kompleks, sehingga hanya pihak yang berwenang yang dapat mengakses dan mendekripsi informasinya. Proses ini memastikan kerahasiaan dan integritas data, mencegah manipulasi dan pemalsuan transaksi.

Verifikasi dan Validasi Transaksi, Apakah blockchain benar-benar aman dari serangan hacker?

Setelah transaksi dienkripsi, ia akan melalui proses verifikasi dan validasi yang ketat. Bayangkan seperti sebuah tim juri yang memeriksa setiap detail transaksi sebelum menerimanya. Node-node (komputer) dalam jaringan blockchain akan memverifikasi keaslian transaksi dengan memeriksa tanda tangan digital, memastikan bahwa pengirim memiliki otoritas untuk melakukan transaksi tersebut. Proses ini memastikan bahwa hanya transaksi yang sah yang akan ditambahkan ke blockchain.

Mekanisme Konsensus: Menjaga Keselarasan

Mekanisme konsensus adalah jantung dari keamanan blockchain. Ini adalah aturan yang menentukan bagaimana node-node dalam jaringan mencapai kesepakatan tentang validitas blok baru. Berbagai mekanisme konsensus ada, masing-masing dengan kelebihan dan kekurangannya sendiri.

Perbandingan Mekanisme Konsensus

| Mekanisme Konsensus | Keunggulan Keamanan | Kelemahan Keamanan | Catatan |

|---|---|---|---|

| Proof-of-Work (PoW) | Sangat aman, membutuhkan daya komputasi besar untuk melakukan serangan 51% | Konsumsi energi tinggi, rentan terhadap serangan ASIC mining | Digunakan oleh Bitcoin |

| Proof-of-Stake (PoS) | Konsumsi energi rendah, lebih efisien | Potensi serangan “nothing-at-stake”, risiko delegasi yang tidak jujur | Digunakan oleh Ethereum 2.0 |

| Delegated Proof-of-Stake (DPoS) | Efisiensi tinggi, waktu transaksi lebih cepat | Rentan terhadap serangan dari delegasi yang korup, sentralisasi potensial | Digunakan oleh EOS |

| Practical Byzantine Fault Tolerance (PBFT) | Toleransi terhadap kesalahan yang tinggi | Skalabilitas terbatas, cocok untuk jaringan yang lebih kecil | Digunakan dalam sistem konsensus yang lebih terpusat |

Contoh Skenario Serangan pada Proses Konsensus

Salah satu skenario serangan yang mungkin terjadi adalah serangan 51%. Dalam serangan ini, seorang penyerang mengendalikan lebih dari 50% daya komputasi (pada PoW) atau stake (pada PoS) dalam jaringan. Dengan mengendalikan mayoritas, penyerang dapat membalikkan transaksi, melakukan double-spending, atau bahkan menghentikan seluruh jaringan. Meskipun sulit, ini merupakan ancaman yang nyata dan perlu dipertimbangkan.

Serangan lain yang mungkin terjadi adalah serangan Sybil, di mana penyerang membuat banyak identitas palsu untuk memengaruhi proses konsensus. Hal ini bisa menyebabkan validasi transaksi yang salah atau bahkan manipulasi blok. Perlu diingat bahwa setiap mekanisme konsensus memiliki kerentanannya sendiri, dan para pengembang blockchain terus berupaya untuk meningkatkan keamanan dan mengatasi celah-celah keamanan ini.

Kerentanan dan Celah Keamanan Blockchain

Meskipun sering digambarkan sebagai benteng tak tertembus, blockchain bukanlah sistem yang kebal terhadap serangan. Bayangkan sebuah kastil yang kokoh: ya, temboknya tebal, tapi tetap ada celah-celah kecil yang bisa dieksploitasi oleh pengepung yang cukup licik. Begitu pula dengan blockchain, kerentanannya mungkin tidak selalu tampak jelas, namun potensi ancamannya nyata dan perlu dipahami.

Kerentanan Smart Contract

Smart contract, program komputer yang otomatis berjalan di blockchain, adalah jantung dari banyak aplikasi desentralisasi. Namun, kesalahan dalam pengkodean smart contract bisa menjadi pintu gerbang bagi para peretas. Sebuah bug kecil bisa berakibat fatal, memungkinkan peretas untuk menguras dana, memanipulasi data, atau bahkan menguasai seluruh sistem. Bayangkan sebuah mesin penjual otomatis yang dirancang dengan buruk: Anda memasukkan uang, tapi tidak mendapatkan barang, atau bahkan mesinnya malah mengeluarkan semua uangnya! Begitulah gambaran betapa pentingnya pengkodean yang teliti dan audit keamanan yang ketat untuk smart contract.

Risiko Serangan 51%

Serangan 51% terjadi ketika satu entitas atau kelompok mengendalikan lebih dari setengah daya komputasi jaringan blockchain. Dengan kendali ini, mereka bisa membalikkan transaksi, mencegah transaksi baru diproses, atau bahkan menciptakan transaksi palsu. Ini seperti menguasai suara mayoritas dalam sebuah rapat umum, sehingga Anda bisa memutuskan apapun yang Anda inginkan, tanpa mempedulikan suara minoritas. Meskipun sulit dilakukan pada blockchain besar seperti Bitcoin, risiko ini tetap ada, terutama pada blockchain yang lebih kecil dan kurang terdesentralisasi.

Serangan Sybil

Serangan Sybil melibatkan pembuatan banyak identitas palsu untuk mempengaruhi sistem. Bayangkan sebuah jajak pendapat online di mana satu orang membuat ratusan akun palsu untuk memanipulasi hasil. Begitu pula dalam blockchain, serangan Sybil dapat digunakan untuk mendistorsi konsensus, memanipulasi voting, atau bahkan melakukan serangan denial-of-service (DoS). Mencegah serangan Sybil membutuhkan mekanisme verifikasi identitas yang kuat dan sistem yang tahan terhadap pembuatan akun palsu secara massal.

Serangan Terhadap Node

Node adalah komputer yang menjalankan dan memvalidasi transaksi di jaringan blockchain. Serangan terhadap node bisa berupa peretasan langsung, penyebaran malware, atau serangan denial-of-service. Jika cukup banyak node diretas atau dimatikan, keseluruhan jaringan blockchain bisa terganggu atau bahkan lumpuh. Ini seperti menghancurkan beberapa menara seluler, sehingga koneksi internet di wilayah tersebut menjadi terputus.

Langkah Pencegahan Serangan Terhadap Node

- Penggunaan sistem operasi yang aman dan terupdate.

- Implementasi firewall yang kuat.

- Pembaruan perangkat lunak secara berkala.

- Enkripsi data yang tersimpan pada node.

- Penggunaan sistem deteksi intrusi (IDS).

- Backup dan pemulihan data secara teratur.

- Pemantauan aktivitas node secara konsisten.

Perbandingan Keamanan Blockchain dengan Sistem Lain

Bayangkan dunia perbankan tanpa brankas baja berlapis baja, atau sistem keamanan data perusahaan yang dijaga hanya oleh satu password super mudah ditebak. Mengerikan, bukan? Nah, itulah gambaran kasar dari sistem terpusat sebelum era blockchain. Mari kita selami perbandingan keamanan blockchain dengan sistem lain, khususnya sistem basis data tradisional, dengan pendekatan yang santai tapi informatif.

Kerahasiaan, Integritas, dan Ketersediaan Data

Ketiga pilar keamanan data ini – kerahasiaan (confidentiality), integritas (integrity), dan ketersediaan (availability), disingkat CIA triad – merupakan kunci dalam menjaga data tetap aman dan handal. Blockchain, dengan arsitektur desentralisasinya, menawarkan pendekatan yang berbeda dibandingkan dengan sistem basis data tradisional yang terpusat.

- Kerahasiaan: Dalam sistem terpusat, kerahasiaan bergantung pada keamanan server pusat. Jika server diretas, data semua pengguna terancam. Blockchain, dengan teknologi kriptografi dan distribusi data, membuat peretasan jauh lebih sulit karena tidak ada titik tunggal kegagalan.

- Integritas: Sistem basis data tradisional rentan terhadap modifikasi data tanpa jejak. Blockchain, dengan teknologi hash dan rantai blok yang saling terhubung, menjamin integritas data. Setiap perubahan akan langsung terlihat dan dapat dilacak.

- Ketersediaan: Sistem terpusat bergantung pada ketersediaan server pusat. Jika server down, data tak dapat diakses. Blockchain, karena sifatnya yang terdistribusi, menawarkan ketersediaan yang lebih tinggi. Bahkan jika beberapa node gagal, data tetap dapat diakses melalui node lain.

Perbandingan Tingkat Keamanan Blockchain dan Sistem Keamanan Data Terpusat

Sistem keamanan data terpusat ibarat kastil dengan satu pintu gerbang utama. Jika gerbang jebol, seluruh kastil terancam. Blockchain lebih seperti desa yang terbentengi dengan banyak rumah, masing-masing memiliki pertahanan sendiri. Menyerang satu rumah tidak akan otomatis membahayakan seluruh desa.

Perbedaan Pendekatan Keamanan

Blockchain dan sistem database tradisional memiliki pendekatan keamanan yang sangat berbeda. Sistem database tradisional mengandalkan kontrol akses terpusat, firewall, dan enkripsi data. Blockchain, di sisi lain, menggunakan kriptografi, konsensus terdistribusi, dan mekanisme verifikasi transaksi untuk mengamankan data.

Perlindungan Terhadap Serangan Tertentu

Fitur-fitur keamanan blockchain seperti kriptografi kunci publik-privat, mekanisme konsensus (misalnya, Proof-of-Work atau Proof-of-Stake), dan immutability data memberikan perlindungan yang lebih baik terhadap serangan seperti manipulasi data, serangan denial-of-service (DoS), dan serangan man-in-the-middle (MitM) dibandingkan dengan sistem terpusat.

Tabel Perbandingan Keamanan

| Fitur Keamanan | Blockchain | Sistem Database Tradisional | Kerentanan |

|---|---|---|---|

| Kerahasiaan | Tinggi (kriptografi, desentralisasi) | Sedang (firewall, enkripsi) | Serangan terhadap kunci pribadi, eksploitasi kerentanan sistem |

| Integritas | Sangat Tinggi (hashing, rantai blok) | Sedang (kontrol akses, audit trail) | Modifikasi data tanpa izin, pencurian data |

| Ketersediaan | Tinggi (desentralisasi, replikasi data) | Sedang (redundansi server, backup) | Kegagalan server, serangan DDoS |

Kasus Serangan dan Perkembangan Keamanan Blockchain

Blockchain, teknologi yang digembar-gemborkan sebagai benteng tak tertembus, ternyata juga punya celah keamanan. Bayangkan, sebuah sistem yang dirancang untuk menolak manipulasi dan serangan, tetapi tetap saja menjadi sasaran empuk para peretas yang kreatif dan licik. Mari kita selami dunia serangan siber terhadap blockchain dan bagaimana teknologi ini beradaptasi untuk bertahan hidup.

Contoh Serangan Nyata dan Analisis Penyebabnya

Salah satu kasus terkenal adalah serangan terhadap bursa mata uang kripto Mt. Gox pada tahun 2014. Kehilangan Bitcoin dalam jumlah besar disebabkan oleh kerentanan keamanan dalam sistem mereka, bukan karena kelemahan inheren blockchain itu sendiri. Peretas mengeksploitasi celah keamanan dalam sistem Mt. Gox, mencuri kunci pribadi pengguna dan menguras aset digital mereka.

Kasus ini menunjukkan betapa pentingnya keamanan di level aplikasi dan bukan hanya di level protokol blockchain.

Kasus lain yang menarik adalah serangan 51% terhadap beberapa blockchain kecil. Serangan ini terjadi ketika satu entitas mengendalikan lebih dari setengah daya komputasi jaringan, memungkinkan mereka untuk membalikkan transaksi dan melakukan double-spending. Penyebabnya seringkali adalah kurangnya desentralisasi dan partisipasi node yang rendah, sehingga mudah bagi aktor jahat untuk menguasai jaringan.

Respons Komunitas Blockchain Terhadap Serangan

Komunitas blockchain terkenal dengan sifatnya yang responsif dan kolaboratif. Setelah serangan terjadi, komunitas biasanya akan melakukan audit keamanan yang menyeluruh, menganalisis penyebab akar masalah, dan mengembangkan solusi untuk mencegah serangan serupa di masa depan. Seringkali, perbaikan kode dan peningkatan protokol keamanan akan diimplementasikan dengan cepat untuk memperkuat sistem. Selain itu, komunitas juga berperan penting dalam menyebarkan kesadaran akan praktik keamanan yang baik kepada pengguna.

Perkembangan Teknologi Keamanan Blockchain

Untuk mengatasi kelemahan-kelemahan yang ada, berbagai teknologi keamanan blockchain terus dikembangkan. Salah satunya adalah penggunaan multi-signature wallets yang membutuhkan beberapa kunci untuk mengotorisasi transaksi, meningkatkan keamanan dan mengurangi risiko kehilangan dana akibat peretasan. Teknologi zero-knowledge proofs juga semakin populer, memungkinkan verifikasi identitas tanpa mengungkapkan informasi sensitif. Kemudian ada juga peningkatan algoritma konsensus yang lebih tahan terhadap serangan 51%, seperti penggunaan mekanisme Proof-of-Stake (PoS) yang lebih efisien energi dan lebih sulit untuk dikontrol oleh satu entitas.

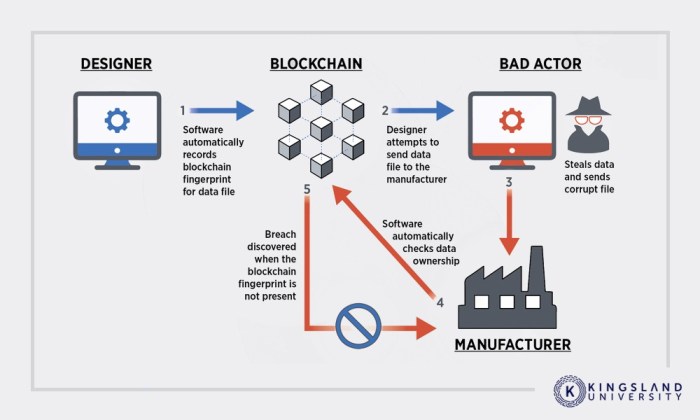

Skenario Serangan Hipotetis dan Pencegahannya

Bayangkan skenario di mana peretas berhasil membobol database sebuah platform DeFi (Decentralized Finance) dan mendapatkan akses ke alamat dompet pengguna. Meskipun blockchain itu sendiri aman, data pengguna yang tersimpan di database terpusat dapat dieksploitasi. Untuk mencegah ini, platform DeFi perlu mengimplementasikan keamanan tingkat tinggi untuk melindungi database mereka, termasuk enkripsi data yang kuat dan sistem otentikasi yang andal.

Penting juga untuk menerapkan praktik manajemen kunci yang aman dan edukasi pengguna tentang praktik keamanan yang baik.

Perkembangan Teknologi Keamanan Blockchain Terbaru

- Peningkatan algoritma konsensus: Perkembangan algoritma konsensus yang lebih aman dan efisien, seperti Proof-of-Stake (PoS) dan Proof-of-Authority (PoA).

- Implementasi teknologi privasi yang lebih canggih: Penggunaan teknik enkripsi dan zero-knowledge proofs untuk melindungi privasi data pengguna.

- Sistem deteksi dan pencegahan intrusi yang lebih baik: Pengembangan sistem yang mampu mendeteksi dan menanggapi ancaman keamanan secara real-time.

- Formal verifikasi kode: Penggunaan metode formal untuk memverifikasi keamanan kode smart contract dan mengurangi risiko bug dan eksploitasi.

- Quantum-resistant cryptography: Penelitian dan implementasi algoritma kriptografi yang tahan terhadap serangan dari komputer kuantum.

Faktor Manusia dan Keamanan Blockchain: Apakah Blockchain Benar-benar Aman Dari Serangan Hacker?

Blockchain, teknologi yang digembar-gemborkan sebagai benteng tak tertembus, ternyata juga rentan terhadap serangan… dari manusia sendiri! Bayangkan, sebuah kastil baja super canggih, namun penjaganya malah membuka pintu lebar-lebar untuk sang pencuri. Begitulah kira-kira gambaran peran faktor manusia dalam keamanan blockchain. Meskipun teknologi blockchain itu sendiri sudah dirancang dengan keamanan yang mumpuni, namun kesalahan manusia bisa menjadi celah keamanan yang fatal.

Serangan siber yang canggih memang menakutkan, tetapi seringkali kesalahan manusia lah yang menjadi pembuka jalan bagi para peretas untuk melancarkan aksinya. Dari kesalahan kecil hingga kelalaian besar, semua bisa berdampak serius pada keamanan aset digital Anda di dunia blockchain.

Kesalahan Implementasi Smart Contract

Smart contract, program yang berjalan otomatis di blockchain, seringkali menjadi target utama serangan. Kesalahan dalam pengkodean smart contract bisa menciptakan celah keamanan yang bisa dieksploitasi oleh para hacker. Bayangkan seperti sebuah rumah yang dibangun dengan desain yang buruk – mudah sekali dimasuki pencuri. Sebuah kesalahan kecil dalam kode, seperti kurangnya verifikasi input data atau logika yang salah, bisa mengakibatkan kerugian finansial yang besar.

Contohnya, bug dalam smart contract bisa memungkinkan hacker untuk mencuri dana atau memanipulasi hasil transaksi. Perlu diingat, sekali kode smart contract di-deploy ke blockchain, mengubahnya sangat sulit dan mahal, jadi ketelitian mutlak diperlukan.

Pentingnya Edukasi Keamanan Bagi Pengguna Blockchain

“Keamanan blockchain bukan hanya tanggung jawab teknologi, tetapi juga tanggung jawab setiap individu yang menggunakannya. Edukasi dan kesadaran akan keamanan adalah kunci untuk melindungi aset digital Anda.”

Meningkatkan Kesadaran Keamanan Pengguna Blockchain

Untuk meningkatkan keamanan blockchain secara keseluruhan, kita perlu meningkatkan kesadaran dan literasi digital para penggunanya. Hal ini dapat dilakukan melalui berbagai cara, seperti menyelenggarakan workshop, webinar, dan kampanye edukasi yang mudah dipahami dan menarik. Penyedia layanan blockchain juga perlu memberikan panduan keamanan yang jelas dan mudah diakses bagi para penggunanya. Selain itu, komunitas blockchain juga berperan penting dalam berbagi informasi dan best practice keamanan.

Panduan Praktis Keamanan Aset Digital di Blockchain

| Langkah Keamanan | Penjelasan | Contoh | Manfaat |

|---|---|---|---|

| Gunakan Password yang Kuat dan Unik | Hindari password yang mudah ditebak, gunakan kombinasi huruf besar, kecil, angka, dan simbol. | Contoh: !MyStr0ngP@sswOrd123 | Mencegah akses tidak sah ke akun Anda. |

| Aktifkan Autentikasi Dua Faktor (2FA) | Tambahan lapisan keamanan dengan kode verifikasi dari perangkat lain. | Google Authenticator, Authy | Membatasi akses bahkan jika password Anda dicuri. |

| Hanya Gunakan Wallet Terpercaya | Pilih wallet yang memiliki reputasi baik dan keamanan yang terjamin. | Ledger, Trezor | Mencegah pencurian aset digital akibat kelemahan keamanan wallet. |

| Selalu Perbarui Perangkat Lunak | Update rutin memperbaiki bug keamanan dan meningkatkan perlindungan. | Update browser, sistem operasi, dan aplikasi wallet. | Meminimalisir kerentanan terhadap eksploitasi. |

Jadi, apakah blockchain benar-benar aman dari serangan hacker? Jawabannya, seperti kebanyakan hal dalam hidup, adalah “tergantung”. Meskipun blockchain menawarkan tingkat keamanan yang jauh lebih tinggi dibandingkan sistem terpusat tradisional, ia bukannya tanpa celah. Kerentanannya terletak tidak hanya pada teknologi itu sendiri, tetapi juga pada implementasinya, penggunaannya, dan bahkan faktor manusia. Dengan pemahaman yang mendalam tentang mekanisme keamanannya, potensi kerentanannya, dan dengan terus berinovasi dalam teknologi keamanan, kita dapat meminimalkan risiko dan membangun ekosistem blockchain yang lebih aman dan handal.

Jadi, jangan sampai tertipu dengan mitos “tak terkalahkan”— tetap waspada dan bijaklah dalam bernavigasi di dunia digital yang penuh tantangan ini!